¿Quieres Proteger tu Pc? ¿Navegar con Seguridad?

Te enseñamos TODO lo que necesitas saber para proteger tu equipo.

Levanta una potente defensa para detener los virus, malware, spyware... antes de que se acerquen a tu ordenador

1. Limpiar el Pc

2. Protección del PC

En esta 2ª lección, tratamos la Protección del Pc

Aquí aprenderás rápidamente a crear un poderoso escudo de defensa alrededor de tu equipo.

Comenzaremos hablando de la necesidad de tener un buen software antivirus.

Después trataremos de prevenir desastres utilizando unas normas básicas de uso para evitar malas prácticas.

Para proteger el Pc, también debemos escanear el sistema completo y comprobar las extensiones y plugins del navegador.

Y, por supuesto, frente a las miradas indiscretas está la seguridad de tu sistema con contraseñas fuertes.

1.- Protección contra Virus

Hacer uso de uno de los programas AntiVirus es el paso nº1 en la seguridad de tu sistema.

¿Anti Virus? ¿No será Anti malware?

Técnicamente, sí, podemos definir el software malware como cualquier programa con intención de causar daño en el sistema y en los datos contenidos en el mismo.

Esto incluye, aunque no se limita a, virus, troyanos, Keylogger, adware, rootkits... y más.

Pero aún así, todavía se le sigue llamando antivirus o AV, así que vamos a dejar las cosas así.

Cualquiera de los programas de antivirus debe cumplir una serie de requisitos:

- Debe actualizarse automáticamente con la mayoría de las definiciones de AV actuales.

- Debe residir en la memoria del sistema y escanear de forma continua en busca de amenazas.

- Y, al hacerlo, no debería afectar negativamente el rendimiento del sistema.

Todo el software anti virus en el mercado te dirá que cumple todos los requisitos perfectamente.

Pero la realidad es que algunos programas anti virus crean muy poca sobrecarga del sistema, mientras que otros lo saturan.

También está la cuestión de la eficacia, no todos las aplicaciones anti virus son iguales y algunas capturan más malware de forma más consistente.

1.1.- Elegir antiVirus

¿Cuál es el mejor antivirus? Sabemos que puede ser desalentador, por eso aquí te orientamos para que escojas la opción más adecuada.

Haciendo una simple búsqueda de "antivirus pc" o "programas para seguridad de pc" obtendrás decenas de resultados.

Para juzgar programas de seguridad informática, hay referencias mundiales que pueden ayudarte a tomar una decisión.

AV Test, es una de esas referencias, ya que hace un trabajo bastante bueno al examinar y trazar la comparativa antivirus de una manera bastante clara.

Como ya hemos dicho, existe un gran abanico de elección dentro de los programas de seguridad para pc, pero sólo unos pocos ofrecen protección de virus gratis.

En base a AV Test hemos desarrollado esta guía comparativa con los principales programas AntiVirus.

1.2.- Comparativa AntiVirus

Aquí tienes los principales programas anti virus Pc de más alta calificación en el mercado.

Hemos selccionado los mejores antivirus de la última prueba de av-test.org para windows 7 (Febrero 2016).

Todos ellos han tenido la máxima puntuación en Protección del equipo ante amenazas.

Los 3 primeros tienen una versión completamente gratis, los demás una versión de prueba limitada.

- Protección del equipo ante amenazas. / - Impacto sobre el rendimiento del sistema. / - Facilidad de Uso.

Instalar el nuevo AntiVirus

El primer paso hacia un Pc Seguro es instalar la aplicación anti virus.

En Windows 7, tienes que instalar el antivirus manualmente, por lo que cualquiera de los programas para proteger pc anteriormente mencionados es un gran lugar para comenzar.

Las versiones de anti virus gratis son más que suficientes para proteger tu sistema contra la mayoría de las amenazas.

Es importante tener en cuenta que el malware nuevo aparece todos los días, así que siempre hay la posibilidad de que alguna amenaza "zero-day" infecte tu sistema pero eso es, sinceramente, la opción que tomas cada vez que te conectas online.

En Windows 8.x, Windows Defender, el Antivirus de Microsoft, está instalado y habilitado de forma predeterminada.

Con el fin de evitar conflictos al instalar cualquier nuevo software AntiVirus, primero debes desactivar Windows Defender, y luego inmediatamente instalar tu nuevo Anti Virus.

Para desactivar Windows Defender, ábrelo desde el Panel de control.

Haz clic en la opción "Administrador" de la pestaña "Configuración".

Desactiva la casilla junto a "Activar esta aplicación" y haz clic en "Guardar cambios".

Un cuadro emergerá advirtiéndote para comprobar tu software antivirus en el panel "Centro de Acción".

Puedes simplemente desestimar esta caja e instalar el nuevo software.

2.- La Prevención es tu mejor defensa

6 buenas prácticas básicas con las que evitar desastres en nuestros equipos

Antes de llegar a medidas concretas, vamos a hablar de algo más pragmático: la prevención.

Si bien podemos culpar a Internet por muchos de nuestros problemas de malware, el hecho es, que el usuario sigue siendo el principal responsable de la introducción de malware en su sistema.

En un mundo perfecto, no tendría importancia y podríamos instalar lo que quisiéramos sin miedo a las consecuencias.

Pero por alguna razón, ya sea el sadismo o el beneficio, los llamados crackers parecen decididos a arruinar nuestros días.

Pero no seamos pesimistas. Tienes cierto control sobre esto, y puedes evitar la "Muerte por barra de herramientas".

Veamos una lista Básica de buenas prácticas con las que prevenir catástrofes en nuestros equipos

La mayoría parece de sentido común, pero es increíble cómo muchos usuarios aún caen en viejos trucos y participan sin saberlo en las malas prácticas

2.1.- Sitios web poco fiables

¿Y cómo son esas webs? ¿Son el equivalente a un antro de mala muerte en Internet?

El hecho es que la mayoría de sitios web funcionan correctamente, pero de vez en cuando, hay alguno que no lo hace.

Cuando tengas alguna duda sobre la instalación de un programa de una fuente sospechosa, no lo hagas.

Tómate tu tiempo e investiga un poco, por si alguien se ha quejado al respecto o si ha sido reportado como malicioso.

2.2.- E-mail de poca confianza

No abras archivos adjuntos o enlaces de fuentes desconocidas o sospechosas.

Aunque la mayoría de la gente usa correo electrónico hoy en día, por lo general tiene la detección de virus incorporado (por ejemplo, Gmail escanea a nivel servidor para que sea menos probable que te llegue el malware).

Si tienes una cuenta de correo electrónico de negocios o ISP normal, todavía tendrás que tener cuidado en caso de que algo se deslizara en el pasado.

2.3.- Inserta dispositivos con precaución

Digamos que alguien te da un dispositivo en miniatura con algunos archivos importantes que quieren compartir.

Es fantástico, ahora que tenemos unidades de capacidades enormes, donde podemos salvar cientos de archivos.

Pero, al igual que los DVD, CD-ROM y disquetes, los medios extraíbles conllevan un riesgo inherente.

Nunca abras estos archivos sin al menos escanear primero en busca de malware.

2.4.- Pop ups de mier... falsos

Seguro que has visto esas pequeñas ventanas emergentes que aparecen de repente diciendo:

¡¡¡Tienes un virus en tu sistema!!!

O bien:

¡¡Tu sistema es demasiado lento y necesita ser reparado!!

Estos "popups" actúan como si estuvieran tratando de ayudarte, pero lo que realmente quieren que hagas es ayudarles a conseguir instalar su malware o adware en tu sistema.

Si esos popups están dentro de la ventana del navegador web, lo más probable que no sean reales. No caigas en esas tácticas basadas en el miedo; cierra esa ventana y a seguir con lo tuyo.

2.5.- Paquetes de software camuflados

Una gran cantidad de software viene incluido con otro software al que eres inducido a instalar de forma engañosa con un montón de mentiras y redirecciones.

Es posible que estés aceptando el acuerdo de licencia para ese software, o simplemente puedes estar de acuerdo en instalar una barra de herramientas que rastrea tus hábitos de navegación web.

Cuando necesites instalar algo, no necesitas leer toda la letra pequeña (sólo unas pocas personas realmente lo hacen), pero al menos debes saber lo que estás aceptando.

¿Estás aceptando el programa que has descargado, o se trata de una barra de herramientas de la que nunca podrás deshacerte?

En pocas palabras, lee atentamente.

Es también digno de mención que en primer lugar, deberías considerar realmente si necesitas o no esa aplicación gratuita.

Si no puedes pensar en una sola razón por la que debas tenerlo, probablemente deberías omitir el proceso de instalación por completo.

2.6.- Torrent

Si descargas cualquier cosa de una red peer-to-peer, siempre tendrás un mayor riesgo de obtener algo más que por lo que no vas a pagar.

Cuando sea posible, escanea todo lo que obtengas de estas fuentes o simplemente descarga de una fuente de mayor confianza.

3.- Luchando contra el spyware

Sea cual sea el AntiVirus que elijas, siempre es recomendable respaldar tu escáner anti-malware con Malwarebytes.

Malwarebytes ha sido el programa antispyware elegido por los frikis desde que podemos recordar.

Nos gusta Malwarebytes porque es bueno en lo que hace, erradica el software espía que se le ha colado a tu programa AntiVirus.

También puede servir como software principal contra el malware, sin embargo nos gusta que se puede instalar como una aplicación independiente y ejecutarlo según sea necesario.

Esto te permite que el software AntiVirus pueda funcionar normalmente sin conflictos.

La versión completa ofrece algunas características interesantes como la protección en tiempo real y la programación del escáner, pero la versión gratuita es más que capaz de servir a tus necesidades.

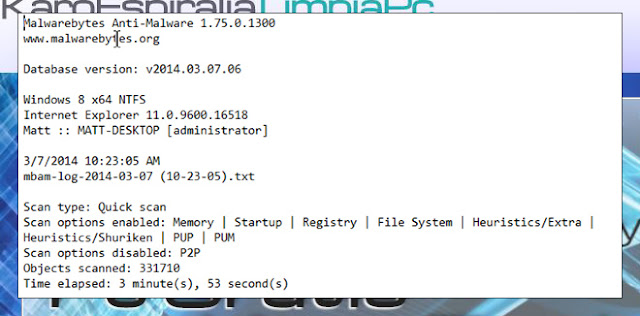

3.1.- Escaneando tu sistema contra Malware

Al iniciar Malwarebytes, puede que te pida que actualices su base de datos de malware.

Haz clic en "Sí" para iniciar el proceso, que sólo debería tomar unos minutos.

La ventana principal del escáner tiene nueve pestañas, pero queremos concentrarnos únicamente en la ficha "Escáner" para nuestros propósitos.

Tienes dos opciones, puedes realizar un "análisis rápido" con el que simplemente se comprueba el sistema en busca de software malicioso.

O puedes hacer un "análisis completo", lo que te permitirá seleccionar la unidad o la unidades que deseas comprobar.

Para la mayoría, el análisis rápido debería ser suficiente.

Como se puede ver en la siguiente captura de pantalla, sólo tomó unos minutos explorar nuestro sistema, y Malwarebytes encontró un total de cinco posibles amenazas.

Haz clic en "Aceptar" para ver qué encontró el programa.

Marca todo lo que deseas eliminar (si no está ya seleccionado) y haz clic en "Eliminar seleccionados" para limpiar tu sistema de Malware.

Una vez terminado, se generará un registro y que se guardará en la carpeta del programa.

Esto te permitirá revisar más tarde el historial de eliminación, en caso de que quieras investigar las amenazas que el programa ha eliminado.

Es posible que tengas que reiniciar el sistema para terminar el proceso de eliminación completa del malware de tu equipo.

4.- Extensiones del navegador y plugins

¿Cuánto sabes sobre las extensiones y los plugins que has instalado en tu navegador?

Bueno, la realidad es que muchas extensiones del navegador Google Chrome se están vendiendo a los distribuidores de malware.

Según este artículo, las extensiones del navegador pueden estar, básicamente, espiándote.

La esencia de todo esto es:

Los complementos del navegador para Chrome, Firefox, y probablemente otros navegadores, están rastreando cada página que visitas para enviar los datos a una empresa de terceros que les paga por su información.

Algunos de estos complementos, también están inyectando publicidad en las páginas que visitas, (Google permite específicamente esto por alguna razón, siempre y cuando sea "claramente revelado".

Millones de personas están siendo rastreados de esta manera y no tienen ni idea.

La forma en que esto sucede a modo de resumen:

Muchas extensiones insertan anuncios en las páginas que visitas y registran cómo navegas por Internet.

La parte "menos legal" está enterrada entre los tediosos acuerdos de la licencia de usuario final (EULA) y las complicadas políticas de privacidad.

Una extensión, a menudo puede cambiar de manos o actualizarse sin tu conocimiento o permiso.

Algunas extensiones incluyen un código de seguimiento que está desactivado por defecto, pero que luego puede ser activado de forma remota después de instalar la extensión.

En definitiva, es muy fácil renunciar a una gran cantidad de información personal con sólo unos clics del ratón.

4.1.- Plugins del Navegador

Los Plugins han existido desde hace tanto tiempo como los navegadores gráficos de Internet (piensa en Netscape Navigator).

Un plugin es básicamente un pequeño ayudante que te permite realizar acciones específicas, tales como el streaming de vídeo (Silverlight, Flash) o la visión de documentos (Adobe Reader) en tu navegador web.

En su mayor parte, los plugins son normalmente inofensivos y por lo general, no están tan asociados con malware como lo están para los exploits de seguridad.

Notablemente, Adobe Flash y Oracle Java son los principales quebraderos de cabeza.

El mayor problema con los plugins no son sus inseguridades, sino su utilidad intrínseca y el dolor que supone navegar sin ellos.

Lo bueno es, a pesar de los riesgos asociados con los plugins y las extensiones, se pueden manejar fácilmente cualquier problema, actuales y potenciales, con unos sencillos pasos.

4.2.- Auditoría de tus Extensiones y Plugins

No hay una manera fácil de saber si tus extensiones te están espiando o si tus plugins son inseguros.

La última vez que se miró había cientos de extensiones disponibles para Google Chrome, Mozilla Firefox e Internet Explorer.

Si utilizas cualquiera de ellos, o los tres navegadores, y es probable que lo hagas, entonces debes saber cómo manejar los complementos para cada uno.

Trata las extensiones y plugins como lo harías con las aplicaciones del sistema, si utilizas una extensión todos los días, o por lo menos con regularidad, entonces debes mantenerla.

Si no utilizas una extensión, no sabes por qué la instalaste, o no recuerdas haberla instalado, entonces debes eliminarla o, al menos, desactivarla.

Por supuesto, si tienes alguna duda, haz una simple búsqueda en Google sobre si alguien la a citado como spyware. Si la extensión tiene críticas, entonces debes leer las mismas.

Los Plugins, por el contrario, deben mantenerse actualizados y/o desactivados, a menos que los necesites.

Obviamente vas a querer dejar tu plugin de Flash activado, sería un coñaz... aburrimiento tener que activarlo cada vez que quisieras ver un vídeo de YouTube.

Pero, aún así, asegúrate de que están siempre al día.

Google Chrome

Comenzamos con Google Chrome, porque lo más probable es que sea el que usas.

En Chrome, puedes acceder rápidamente a tus extensiones escribiendo en la barra de direcciones "chrome://extensions", que mostrará los ajustes de "Extensiones".

Es muy simple, si quieres desactivar una extensión, desactiva la casilla "Habilitada" y si deseas eliminarla, haz clic en el icono de la papelera.

Del mismo modo, escribe "chrome://plugins" para ver los "Plug-ins" instalados en tu navegador.

Ten en cuenta que puedes activar/desactivar el plugin rápidamente pulsando el enlace.

Si un plug-in necesita ser actualizado, se dará la opción "Actualizar" (debes hacer clic en él).

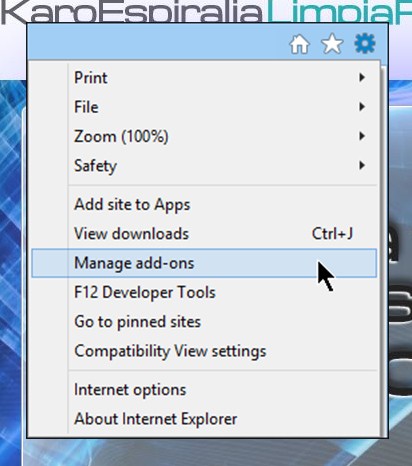

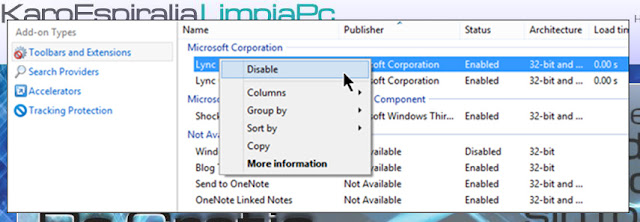

Internet Explorer

Internet Explorer, aunque no es el que tiene la mayor cantidad de complementos, pero aún así deberías saber cómo administrarlos.

Para abrir la configuración de complementos en Internet Explorer, haz clic en el icono del engranaje pequeño y selecciona "Administrar complementos".

IE agrupa extensiones y plugins juntos. Para desactivar cualquier cosa, haz clic en el elemento y selecciona "Desactivar".

Mozilla Firefox

Mozilla Firefox tiene una gran cantidad de extensiones y muchas de ellas pueden ser sospechosas también.

Para abrir los ajustes de los "Complementos", haz clic en el botón naranja de Firefox en la esquina superior izquierda.

El "Administrador de complementos" recoge todo en un solo lugar. Haz clic en la pestaña de Extensiones para administrarlos.

Como se puede ver, sólo hay que hacer clic en el botón correspondiente para desactivar o eliminar cualquier extensión asociada con Firefox.

Los Plugins son un poco diferentes. Firefox te deja decidir si un plugin está activo siempre, nunca o preguntar para activar.

Esto significa que puedes dejar un plugin activado, completamente desactivado, o puedes decidir cuando llegue el momento de utilizarlo.

En la parte superior de la pantalla de los plugins hay un icono con forma de engranaje que te permite elegir tus métodos de actualización.

Ten en cuenta que la "Actualización de Complementos de forma automática" está activada por defecto.

5.- Contraseñas y seguridad de tu sistema

Aprende a crear contraseñas fuertes para mantenerte a salvo de peligros

Detente un momento y piensa en el ordenador portátil, tablet o smartphone que llevas donde quiera que vayas.

Haz una pausa y reflexiona sobre tu ordenador, colgado encima del hombro como si fuera un escudo de hoy en día.

Llevas todo lo relacionado con tu vida digital, números de teléfono, direcciones, hábitos de compra, las fotos de los amigos y familia, e-mail...

Estos pequeños dispositivos contienen un tesoro de información.

Si se deja sin protección, allanas el camino a los ciber-ladrones para acceder a nuestros datos personales más valorados: datos bancarios y de tarjetas de crédito, números de la seguridad social, dónde vivimos, con quién nos relacionamos, etc.Afortunadamente, hay una manera muy sencilla y práctica que puede proteger tus datos.

No requiere una gran inversión de dinero o tiempo, sólo un poco de imaginación y creatividad.

Una contraseña fuerte puede colocar fácilmente un "muro de seguridad" prácticamente impenetrable entre tú y los ladrones digitales.

Las contraseñas representan la primera, y a menudo la última, línea de defensa entre tú y tus datos. Pero la palabra clave aquí es "fuerte".

La fuerza de la contraseña hace toda la diferencia entre frustrar a los más decididos sinvergüenzas, o simplemente hacerles perder un poco de su tiempo antes de adivinar o piratear el camino.

Piensa en una contraseña como un foso que rodea el castillo. ¿Tu foso será un canal acuoso en el que alguien puede nadar?

O ¿te abastecerás con pirañas, cocodrilos, y otros peligros sumergidos?

La decisión de hasta donde protegerse es totalmente tuya.

5.1.- Crear contraseñas seguras

Lo primero es lo primero, para crear una contraseña buena, fuerte, evita algunos errores muy comunes.

No utilices palabras del diccionario. Uno de los métodos principales para crackear una contraseña es un "ataque de diccionario".

No utilices palabras comúnmente mal escritas, abreviaturas o palabras escritas al revés.

No utilices una secuencia de números o letras como 12345678 o QWERTY.

Nunca utilices información personal como tu nombre, el nombre de tu mascota, tu cumpleaños, o cualquier otra información similar que puede ser fácilmente investigada.

Nunca escribas tu contraseña ni la compartas con nadie.

Claves para la creación de una Contraseña Fuerte

Sabiendo esto, hay varias claves para crear una contraseña segura.

Una contraseña segura debe tener una mezcla de letras (mayúsculas y minúsculas), símbolos, números y puntuación.

Debe tener por lo menos ocho caracteres. Las Contraseñas cortas son más fáciles de descifrar.

Debes utilizar una contraseña diferente para cada sitio web. Un ciber-ladrón puede hackear un sitio web con la seguridad más débil, y luego usar tu información en los de mayor seguridad.

Trata de cambiar tus contraseñas al menos una vez cada tres meses. Si sospechas que tu contraseña ha sido comprometida, cámbiala de inmediato.

Si bien es una buena idea sustituir por símbolos las palabras, la mayoría del software de hacking de contraseñas tiene automáticamente en cuenta muchas conversiones comunes como "&" para "y" y "2" para "to".

Disfruta de todos los caracteres en el teclado, no sólo los que usas todos los días.

Haz las cosas más fáciles mediante el uso de un gestor de contraseñas, como LastPass o KeePass. De esa manera, puedes tener tantas contraseñas complejas que sea necesario y sólo necesitas recordar una.

Ahora Crea la tuya propia...

Ahora que sabes qué hacer y qué no hacer, vamos a crear un ejemplo de contraseña fuerte que puedas recordar fácilmente.

Comienza con una frase sencilla:

Las contraseñas seguras son las mejores!A continuación, quita los espacios entre cada palabra:

Lascontraseñassegurassonlasmejores!Mezcla un poco las cosas acortando intencionadamente o con faltas de ortografía en algunas palabras:

Lasc0ntraSnasSgurassOnlasMjores!Por último, puedes hacer que la contraseña más fuerte agregando algunos números:

Lasc0ntraSnasSgurassOnlas6554Mjores!

Y realmente, eso es todo lo que hay que hacer. Puedes comprobar la fortaleza de la contraseña mediante un verificador de la contraseñas, que se puede encontrar fácilmente en línea.

Siempre siguiendo estas sencillas reglas, y luego utilizando estos métodos para crear contraseñas seguras, puedes darte por seguro de que tu información personal está relativamente a salvo de miradas indiscretas.

5.2.- Las preguntas de seguridad

Las preguntas de seguridad puede ser la "Kryptonita" de una contraseña fuerte

En los últimos años, muchos sitios web han comenzado a instituir preguntas de seguridad como un medio de ayudar a la gente a recordar o restablecer las contraseñas olvidadas.

A primera vista, esto parece una gran idea. Responder a algunas preguntas simples, como el nombre de su mascota preferida o la ciudad donde nació, y se te da la opción de continuación, de restablecer tu contraseña.

Las preguntas de seguridad son una forma eficaz de ahorrar dinero a las empresas de costos de soporte ya que los usuarios ya no tienen que llamar para restablecer sus contraseñas.

Y, son también más seguro que tratar de identificar a un usuario a través del teléfono.

El mayor problema con este método es que las respuestas a estas preguntas a menudo pueden ser descubiertas con un poco de investigación y de ingeniería social.

Desafortunadamente, no hay una respuesta fácil al problema de las preguntas seguridad.

"Buenas" preguntas de seguridad no deben ser fáciles de adivinar y las respuestas no deben cambiar.

Tu libro favorito en este momento puede ser "Guerra y paz", pero es decir esto, y lees "Crimen y castigo" ,que se convierte en tu nuevo libro favorito.

Una buena pregunta de seguridad entonces no sería "¿Cuál es tu libro favorito?", Porque la respuesta puede cambiar con el tiempo.

Preguntas de seguridad: Qué hacer y qué no hacer

Aquí hay algunos consejos útiles que puedes utilizar para superar los problemas inherentes asociados con las cuestiones de seguridad:

Inventa respuestas falsas que sólo tú conozcas. Esto ayuda a evitar que alguien utilice la ingeniería social para acceder a tu cuenta.

Escribe combinaciones de preguntas/respuestas o mejor aún, utilizar un gestor de contraseñas, como LastPass o KeePass para almacenarlos.

No cojas las mismas preguntas de seguridad para cada cuenta. Por ejemplo, no contestes la pregunta del nombre de la madre de soltera de tu correo electrónico y tus cuentas de redes sociales.

No respondas a las preguntas que involucran información personal o se puedan adivinar fácilmente.

Responde a las preguntas como lo harías al crear una contraseña segura. Utiliza caracteres especiales, números y símbolos en lugar de letras.

Como riesgo propenso que son, las preguntas de seguridad representan en la actualidad la mejor idea disponibles para fácilmente restablecer la contraseña.

Hasta que alguien se le ocurre una solución mejor, la seguridad de la contraseña de un usuario sólo será tan bueno como las preguntas que se hacen, y la inteligencia de las respuestas que proporcionas.

En el próximo Articulo...

Ya sabemos Proteger nuestro Pc un poco más, así que continuaremos en la siguiente lección con la actualización de tu sistema, otro aspecto a tener muy en cuenta, ya que también forma parte de la protección de nuestro equipo.

0 comentarios:

Publicar un comentario